Benutzerdefinierte Warnmeldungen und Datenvisualisierung erleichtern die Überwachung, Erkennung und Vermeidung von Problemen beim IP-Datenverkehr.

Viele IP-Sniffer auf dem Markt ermöglichen die Analyse einzelner IP-Pakete, bieten aber nicht den vollständigen Netzwerküberblick, den Paessler PRTG bietet. Diese Tools geben Ihnen detaillierte Informationen über die Daten, die in den jeweiligen Paketen enthalten sind (Packet Capture) und decken verdächtigen Datenverkehr im Netzwerk auf, aber sie haben keinen Einblick in andere Bereiche Ihrer Infrastruktur.

Mit Netzwerk-Monitoring-Tools wie PRTG können Sie Ihr gesamtes Netzwerk (lokal und kabellos) überwachen, einschließlich Hardware, Anwendungen, virtuelle Maschinen, Netzwerkverkehr und mehr. Sie können die Bandbreite im Auge behalten und den Datenverkehr nach Typ, Protokoll, Quelle und Ziel filtern. Das integrierte Alarmsystem von PRTG benachrichtigt Sie sofort über mögliche Probleme, sodass Sie rechtzeitig reagieren können.

Diagnostizieren Sie Netzwerkprobleme durch kontinuierliche Überwachung und Analyse des IP-Datenverkehrs. Zeigen Sie Paket-Header-Analysen in Echtzeit an und visualisieren Sie Daten in grafischen Maps und Dashboards, um Probleme leichter zu erkennen. Verschaffen Sie sich den Überblick, den Sie zur Fehlerbehebung in Ihrer IT-Infrastruktur benötigen.

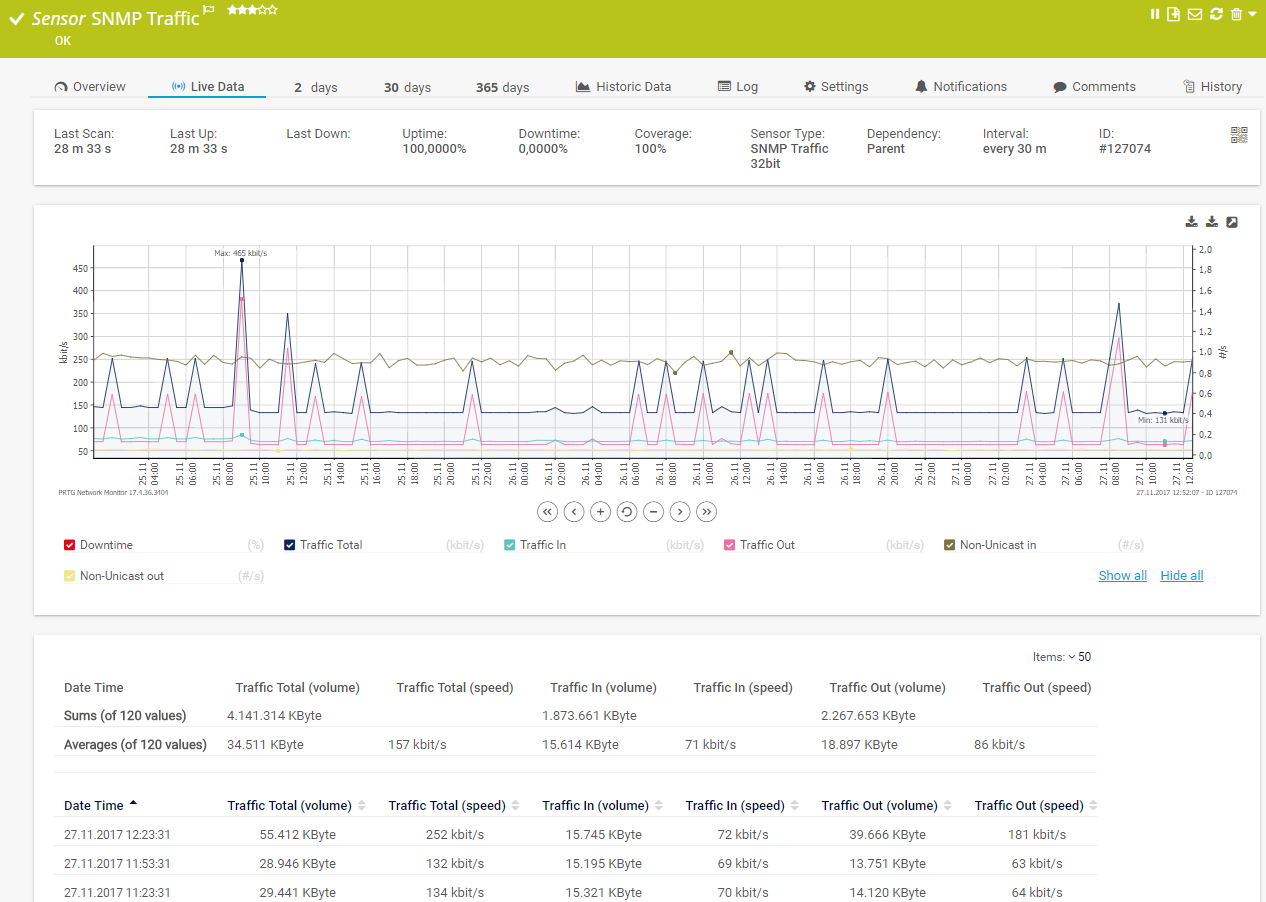

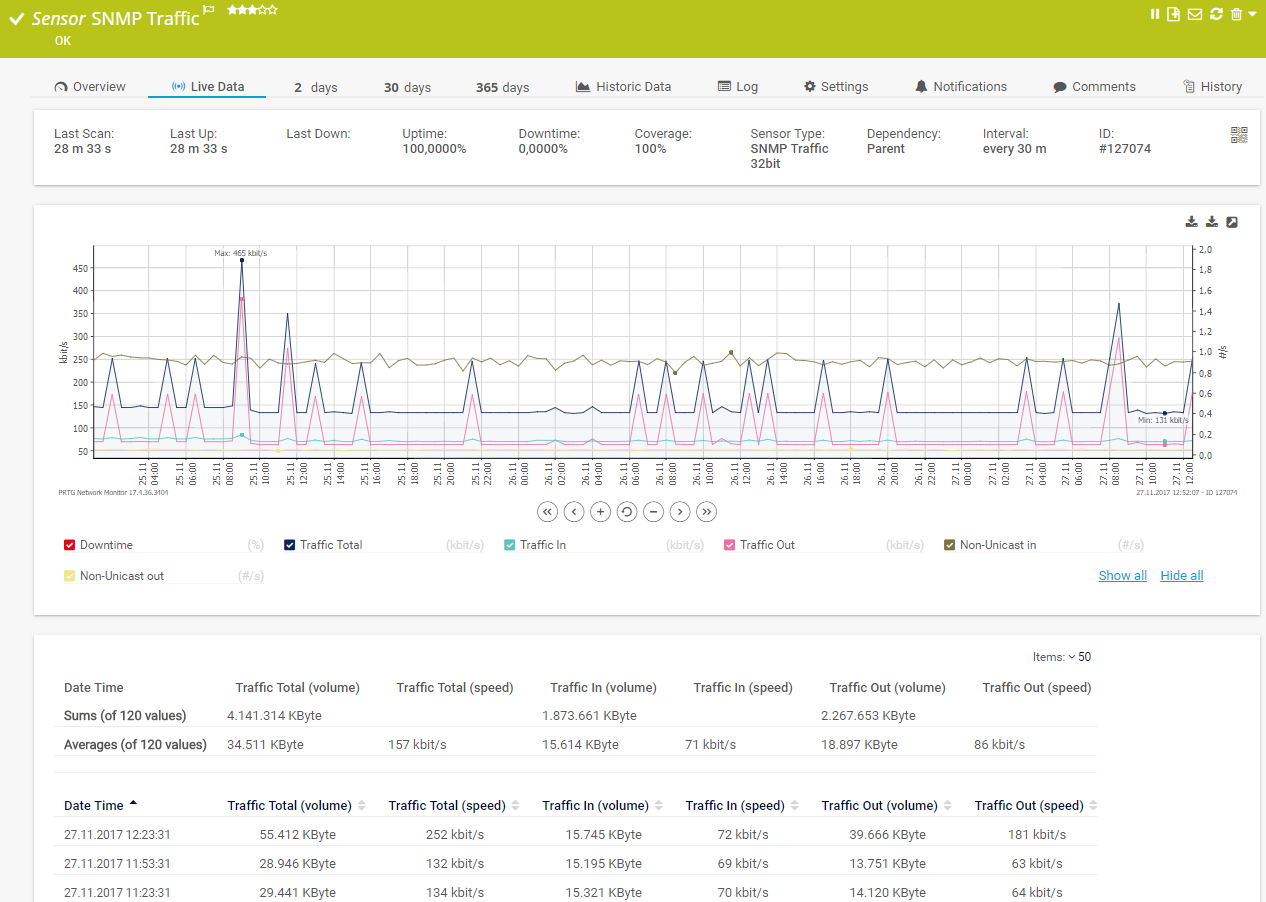

Live-Diagramm der Verkehrsdaten in PRTG

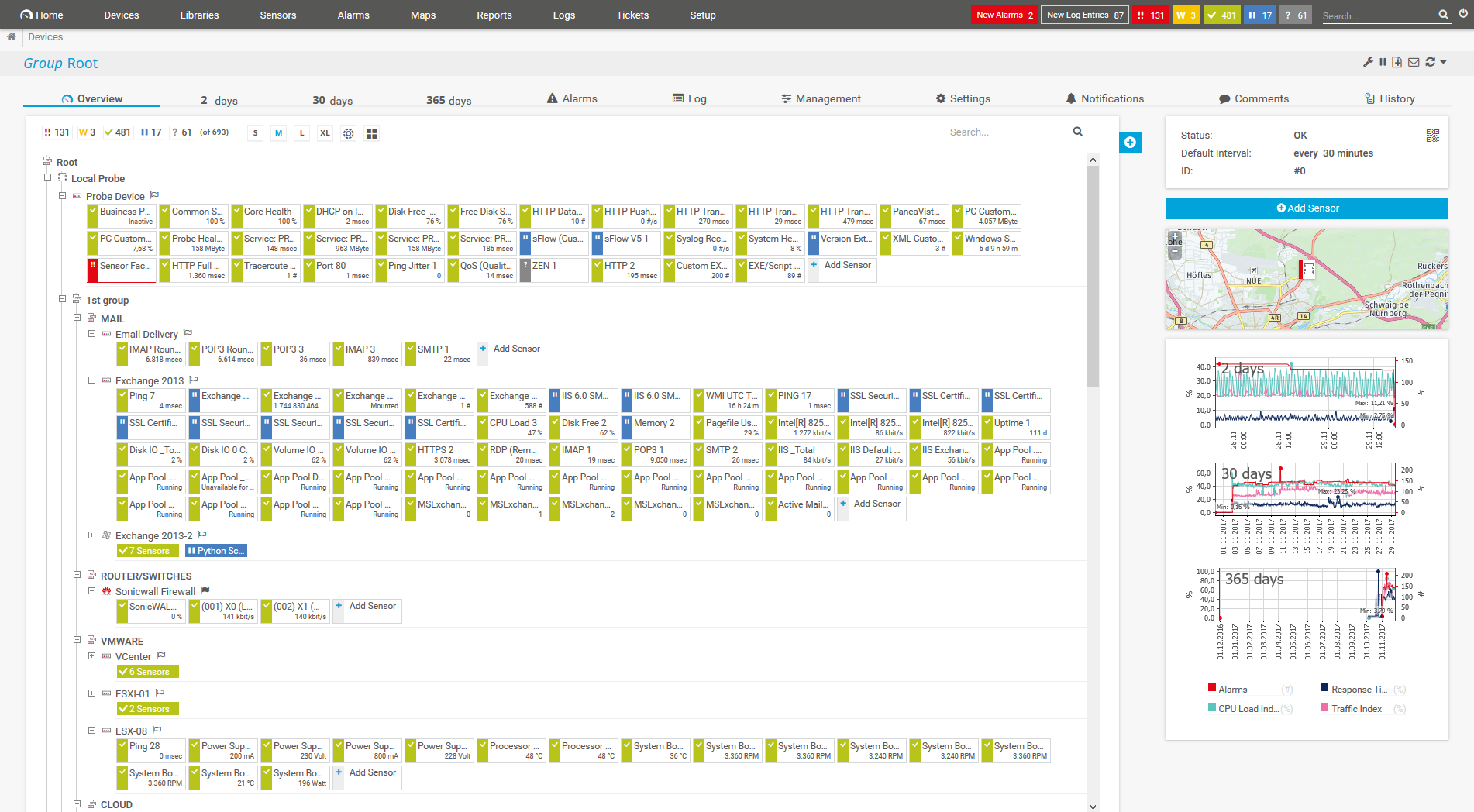

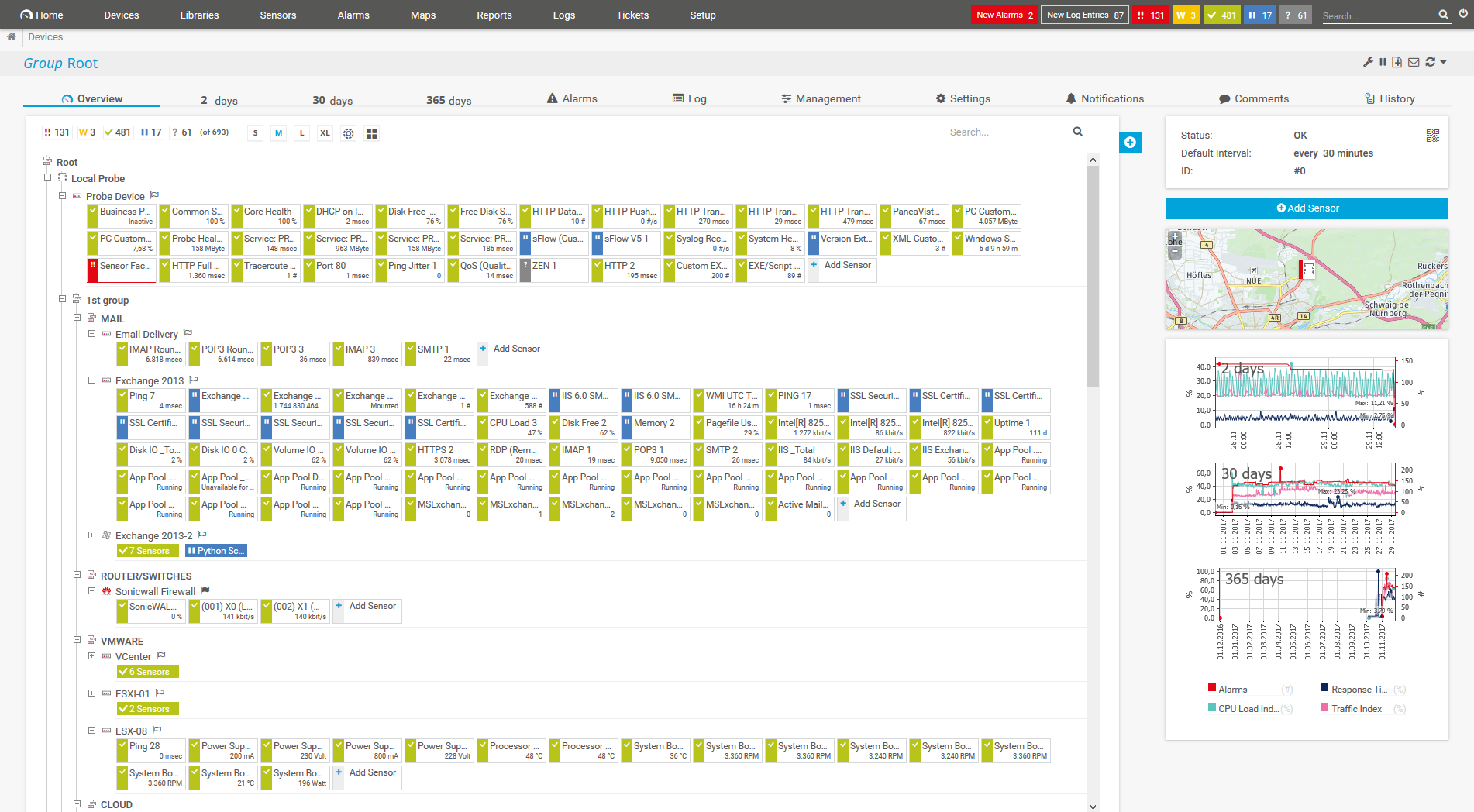

Ansicht des Gerätebaums des gesamten Monitoring-Setups

Benutzerdefiniertes PRTG Dashboard für die Überwachung der gesamten IT-Infrastruktur

Live-Diagramm der Verkehrsdaten in PRTG

Ansicht des Gerätebaums des gesamten Monitoring-Setups

PRTG verfügt über mehr als 250 vorkonfigurierte Sensoren zur Überwachung Ihrer gesamten IT-Infrastruktur, einschließlich Packet Sniffing, Flow-Sensor und Traffic-Monitoring über SNMP. Sie können auch benutzerdefinierte Sensoren über die PRTG API erstellen.

Der Sensor Packet Sniffer überwacht Ihren Datenverkehr und filtert ihn dann nach IP-Adresse, Protokoll und Verbindung. Er analysiert auch die Header der ein- und ausgehenden Datenpakete. All diese IP-Paketanalysedaten werden in anpassbaren Diagrammen und sogenannten Toplisten dargestellt.

PRTG überwacht alle wichtigen Datenflussprotokolle (IPFIX, NetFlow, jFlow, sFlow). Wie beim Sensor Packet Sniffer können Sie den Datenverkehr nach IP-Adresse, Protokoll und Port aufschlüsseln, um einen genaueren Blick darauf zu werfen. Das NetFlow-Protokoll wird hauptsächlich von Cisco-Geräten verwendet, die Sie mit unseren Sensoren NetFlow v5 und NetFlow v9 (vorkonfiguriert oder benutzerdefiniert) überwachen können.

Der Sensor SNMP Datenverkehr überwacht den Datenverkehr auf einem Gerät, das das Simple Network Management Protocol verwendet. Er zeigt die Anzahl der eingehenden und ausgehenden Fehler, verworfenen Pakete, Unicast- und Nicht-Unicast-Pakete, den eingehenden, ausgehenden und gesamten Datenverkehr sowie die Anzahl der eingehenden unbekannten Protokolle an.

Sie können die IP-Verfolgung mit PRTG nutzen, um ein bestimmtes Problem zu lösen, z. B. um einer kurzfristigen Verkehrsspitze auf den Grund zu gehen und herauszufinden, ob das Problem bei den Hardwareressourcen, der VPN-Konnektivität oder beim Internetdienstanbieter (ISP) liegt.

Sie können IP-Sniffing mit PRTG auch zur Planung und Entwicklung Ihrer Netzwerkinfrastruktur nutzen. Es behält Ihr gesamtes Netzwerk ständig im Auge und nutzt historische Protokolle und Lookups, um langfristige Trends zu erkennen.

PRTG enthält mehr als 250 vorkonfigurierte Sensortypen für die Überwachung Ihrer gesamten On-Premises-, Cloud- und Hybrid-Cloud-Umgebung. Sehen Sie sich unten einige Beispiele an!

Eine Liste aller verfügbaren Sensoren finden Sie im PRTG Manual.

Mit benutzerdefinierten Warnmeldungen und Datenvisualisierung können Sie IP-Verkehrsprobleme schnell erkennen und verhindern.

PRTG ist in wenigen Minuten eingerichtet und kann auf einer Vielzahl von mobilen Geräten genutzt werden.

„Ein ausgezeichnetes Tool für detaillierte Überwachungen. Alarme und Benachrichtigungen funktionieren perfekt. Geräte können leicht hinzugefügt werden, und die Ersteinrichtung der Server ist sehr einfach. ...ein unbedenklicher Kauf, wenn es um das Monitoring großer Netzwerke geht.“

Durch die Zusammenarbeit mit innovativen Anbietern integrieren wir PRTG mit den Lösungen unserer Partner und schaffen so maximale Benutzerfreundlichkeit.

Mit ScriptRunner integriert Paessler eine leistungsstarke Lösung zur Script-Automatisierung in PRTG Network Monitor. ScriptRunner bildet alle Tätigkeiten und Prozesse rund um die PowerShell ab.

Siemon und Paessler bringen intelligente Gebäudetechnik und fortschrittliche Überwachung zusammen, um Ihre Vision von intelligenten Gebäuden und Rechenzentren Wirklichkeit werden zu lassen.

UVexplorer von UVnetworks liefert über eine enge Integration mit PRTG zusätzliche Optionen zur Netzwerkerkennung sowie eine detaillierte Geräteinventur und beschleunigt und erleichtert so den Einsatz von PRTG.

Benachrichtigungen in Echtzeit bedeuten eine schnellere Fehlerbehebung, so dass Sie handeln können, bevor ernstere Probleme auftreten.

Netzwerk-Monitoring-Software – Version 25.1.104.1946 (18. März 2025)

Download für Windows und cloudbasierte Version PRTG Hosted Monitor verfügbar

Englisch, Deutsch, Spanisch, Französisch, Portugiesisch, Niederländisch, Russisch, Japanisch und vereinfachtes Chinesisch

Netzwerkgeräte, Bandbreite, Server, Anwendungen, virtuelle Umgebungen, Remote-Systeme, IoT und mehr

Wählen Sie das für Sie optimale Abonnement von PRTG Network Monitor

IP-Sniffing, auch bekannt als Packet Sniffing oder Network Sniffing, ist das Abfangen und Untersuchen von Datenpaketen, die über ein Computernetzwerk fließen. Diese Technik wird häufig zur Behebung von Netzwerkproblemen eingesetzt, kann aber auch für böswillige Zwecke ausgenutzt werden, z. B. zum Abfangen vertraulicher Informationen wie Benutzernamen und Kennwörter. Unerlaubtes IP-Sniffing durch Malware oder andere Angriffe wird allgemein als Sicherheitsrisiko betrachtet und kann die Privatsphäre verletzen.

Ein Sniffer ist ein Werkzeug oder Programm, das den Datenverkehr auf Netzwerkgeräten untersucht. Eingehender und ausgehender Datenverkehr wird beim Durchlaufen der Netzwerkschnittstellen "gesnifft". Sniffer protokollieren Datenpakete und verwenden IP-Adressen zur Identifizierung von Absendern und Empfängern.

Der Unterschied zwischen einem IP-Sniffer und einem IP-Puller liegt vor allem in ihren Methoden, Funktionen und typischen Anwendungsfällen. Ein IP-Sniffer ist ein leistungsfähiges Tool zur Netzwerkanalyse, während ein IP-Puller eher darauf ausgerichtet ist, IP-Adressen zu identifizieren und zu extrahieren, oft mit fragwürdigen Absichten.

Ein IP-Sniffer ist eine Art Monitoring-Tool, das den Netzwerkverkehr überwacht und analysiert. Es arbeitet auf einer niedrigen Ebene des Netzwerkstapels, so dass es Datenpakete abfangen und untersuchen kann, während sie durch ein Netzwerk laufen. Diese Tools werden oft auch als "Packet Sniffer" oder "Network Sniffer" bezeichnet

Ein IP-Sniffer fängt alle oder ausgewählte Datenpakete auf, die durch ein Netzwerk laufen. Jedes Paket enthält verschiedene Informationen, darunter die Quell- und Ziel-IP-Adressen, Protokolle und möglicherweise auch den Inhalt der Daten.

Nach dem Erfassen der Pakete kann der Sniffer diese analysieren, um Details über die Netzwerkaktivität zu erfahren, z. B. welche Geräte miteinander kommunizieren, welche Art von Daten übertragen wird und welche IP-Adressen beteiligt sind.

IT-Administratoren verwenden Sniffer zur Diagnose von Netzwerkproblemen, z. B. zur Identifizierung von Engpässen, Fehlkonfigurationen oder nicht autorisierten Geräten. Sicherheitsexperten verwenden Sniffer, um verdächtige Aktivitäten zu erkennen, z. B. potenzielle Eindringlinge oder Datenexfiltration. Entwickler und Forscher verwenden Sniffer, um die Funktionsweise verschiedener Netzwerk- und Internetprotokolle zu untersuchen oder um Netzwerkanwendungen zu debuggen.

Ein IP-Puller (oder IP-Grabber) ist ein Tool, das speziell dafür entwickelt wurde, die IP-Adresse eines bestimmten Benutzers zu extrahieren oder zu "ziehen", oft ohne dessen Wissen. Er wird in der Regel gezielt eingesetzt und häufig mit unethischen oder bösartigen Aktivitäten in Verbindung gebracht.

Ein IP-Puller kann mit Social Engineering arbeiten, indem er einen Benutzer dazu bringt, auf einen Link zu klicken oder mit Inhalten zu interagieren, die seine IP-Adresse erfassen. Im Gegensatz zu einem Sniffer konzentriert sich ein IP-Puller auf die Identifizierung der IP-Adresse einer bestimmten Person oder eines bestimmten Geräts. IP-Puller arbeiten in der Regel mit bestimmten Anwendungen wie Online-Spielen, Chat-Diensten oder Plattformen für soziale Medien, bei denen sie die IP-Adressen der angeschlossenen Spieler oder Benutzer abfangen oder protokollieren können.

Manche Leute verwenden IP-Puller, um die IP-Adressen anderer ausfindig zu machen, um DDoS-Angriffe (Distributed Denial of Service) durchzuführen oder sie online zu belästigen. In einigen Fällen werden IP-Puller verwendet, um URLs oder die Online-Aktivitäten eines Nutzers zu verfolgen, oder sie verfolgen IP-Adressen und Geostandorte ohne dessen Zustimmung.

Der Unterschied zwischen einem IP-Sniffer und einem IP-Catcher liegt in ihren Methoden, ihrem Anwendungsbereich und ihren typischen Einsatzgebieten. Bei beiden geht es um die Identifizierung von IP-Adressen, aber sie arbeiten auf unterschiedliche Weise und werden für unterschiedliche Zwecke eingesetzt. Ein IP-Sniffer ist ein umfassendes Netzwerk-Tool zur Erfassung und Analyse des gesamten Datenverkehrs in einem Netzwerk, einschließlich der IP-Adressen. Im Gegensatz dazu ist ein IP-Catcher ein gezielteres Tool, das IP-Adressen erfasst, wenn Benutzer mit bestimmten Online-Ressourcen interagieren.

Ein IP-Sniffer ist ein Tool zum Erfassen und Analysieren des Netzwerkverkehrs. Er arbeitet auf einer niedrigeren Ebene des Netzwerkstapels und fängt alle Datenpakete ab, die über ein Netzwerk laufen. Der Sniffer kann eine Vielzahl von Informationen erfassen, die über IP-Adressen hinausgehen, darunter Dateninhalte, Protokolldetails und andere Metadaten.

Ein IP-Catcher ist ein Tool oder eine Methode zur Erfassung der IP-Adresse eines Benutzers, der mit einer bestimmten Ressource interagiert, z. B. einer Website, einem Link oder einem Online-Dienst. Im Gegensatz zu einem IP-Sniffer arbeitet ein IP-Catcher in der Regel auf einer höheren Ebene und konzentriert sich auf die Aufzeichnung von IP-Adressen aus bestimmten Interaktionen, anstatt den gesamten Netzwerkverkehr zu erfassen.

Ein IP-Catcher protokolliert die IP-Adresse eines Benutzers, wenn dieser eine bestimmte Website besucht, auf einen Link klickt oder auf eine Ressource zugreift, die von der Person kontrolliert wird, die den Catcher einsetzt. Dies geschieht durch eingebettete Skripte, Zählpixel oder Webserver-Protokolle. Der IP-Catcher zeichnet die IP-Adresse und möglicherweise weitere Informationen (wie Browsertyp oder Standort) von Benutzern auf, die mit der überwachten Ressource interagieren.

Zu den üblichen Anwendungsfällen gehören die Verfolgung der Besucher einer Website, um zu verstehen, woher der Datenverkehr kommt (Webanalyse), das Monitoring und die Protokollierung des Zugriffs auf einen Dienst oder eine Website, um verdächtiges Verhalten zu erkennen, oder die Analyse der Reichweite und des Engagements von gemeinsamen Links oder Online-Kampagnen im Marketing.

Wenn Sie ein kritisches Problem haben - z. B. einen ungewöhnlich hohen Netzwerkverkehr oder Probleme bei der Datenübertragung - hilft Ihnen ein IP-Sniffer, die Ursache zu finden. IP-Sniffer können sogar dazu verwendet werden, den Datenverkehr selbst (d.h. einzelne Datenpakete) abzufangen. Der PRTG Packet Sniffer Sensor überwacht den Datenverkehr rund um die Uhr, einschließlich der Verteilung des Datenverkehrs auf Geräte, Anwendungen und IP-Adressen.

Wenn Sie PRTG zum ersten Mal starten, wird die Automatische Suche automatisch gestartet. Geben Sie einfach einen Bereich von IP-Adressen ein. PRTG fügt alle Geräte (Server, Router, Switches, Firewalls, etc.) innerhalb dieses Bereichs zu Ihrer Monitoring-Umgebung hinzu. Sie können dann den Packet Sniffer Sensor separat auf dem Server erstellen, dessen Datenverkehr Sie überwachen möchten, oder über den Monitoring-Port Ihres Switches, wenn Sie den gesamten Datenverkehr in Ihr Monitoring einbeziehen möchten.

Die Begriffe "IP-Scanner" oder "Netzwerkscanner" werden oft synonym mit "IP-Sniffer" verwendet IP-Scanner werden jedoch meist zum Scannen von Betriebssystemen wie Windows, Mac oder Linux verwendet, während IP-Sniffing-Tools eher global eingesetzt werden.

Ein IP-Logger ist ein Werkzeug oder ein Dienst zur Erfassung und Aufzeichnung der IP-Adressen von Nutzern, die mit einem bestimmten Link, einer Website oder einem bestimmten Inhalt interagieren. Die Hauptfunktion der IP-Protokollierung besteht darin, die IP-Adresse eines Besuchers zu protokollieren, wenn dieser auf etwas zugreift oder auf etwas klickt, das von der Person kontrolliert wird, die den IP-Logger verwendet.

In PRTG sind „Sensoren“ die grundlegenden Monitoring-Elemente. Ein Sensor überwacht in der Regel einen Messwert in Ihrem Netzwerk, z.B. den Traffic eines Switchports, die CPU-Last eines Servers oder den freien Speicherplatz auf einer Festplatte. Im Durchschnitt benötigen Sie etwa 5-10 Sensoren pro Gerät oder einen Sensor pro Switch-Port.

Paessler hat in über 600 IT-Abteilungen weltweit Tests durchgeführt, um ihre Netzwerk-Monitoring-Software noch besser auf die Bedürfnisse von Sysadmins abzustimmen. Das Ergebnis der Umfrage: Über 95 % der Teilnehmer würden PRTG weiterempfehlen – oder haben es bereits getan.

Paessler PRTG läuft in Unternehmen jeder Größe. Sysadmins lieben PRTG, weil die Software ihren Arbeitsalltag sehr erleichtert.

Bandbreite, Server-Auslastung, virtuelle Umgebungen, Webseiten oder VoIP-Services – mit PRTG behalten Sie den Überblick über Ihr gesamtes Netzwerk.

Jeder hat andere Anforderungen an sein Monitoring. Deshalb können Sie PRTG kostenlos testen.