Os alertas personalizados e a visualização de dados facilitam o monitoramento, a identificação e a prevenção de problemas de segurança de rede.

Os problemas de segurança em sua rede podem ter consequências desastrosas não apenas para sua infraestrutura de TI, mas para toda a sua empresa. Mesmo os melhores firewalls não são garantia de proteção total de TI.

Configurações incorretas, portas abertas desnecessariamente e malware não apenas comprometem a rede interna, mas também representam uma séria ameaça à segurança geral de TI.

Uma avaliação de vulnerabilidade, ou um teste de penetração (pentest), pode identificar possíveis falhas de segurança em aplicativos ou aplicativos, sistemas operacionais como Windows e Linux e hardware como switches e roteadores. Não importa se os sistemas estão no local ou na nuvem.

Nossa ferramenta de monitoramento de rede tudo-em-um Paessler PRTG o ajuda a descobrir e eliminar vulnerabilidades de segurança em sua infraestrutura de TI!

Diagnostique problemas de rede monitorando continuamente a segurança da sua infraestrutura. Mostre tráfego de rede suspeito, acesso não autorizado, patches ausentes e muito mais em tempo real e visualize os dados em mapas gráficos e painéis para identificar problemas mais facilmente. Obtenha a visibilidade de rede necessária para solucionar problemas de possíveis vulnerabilidades de rede.

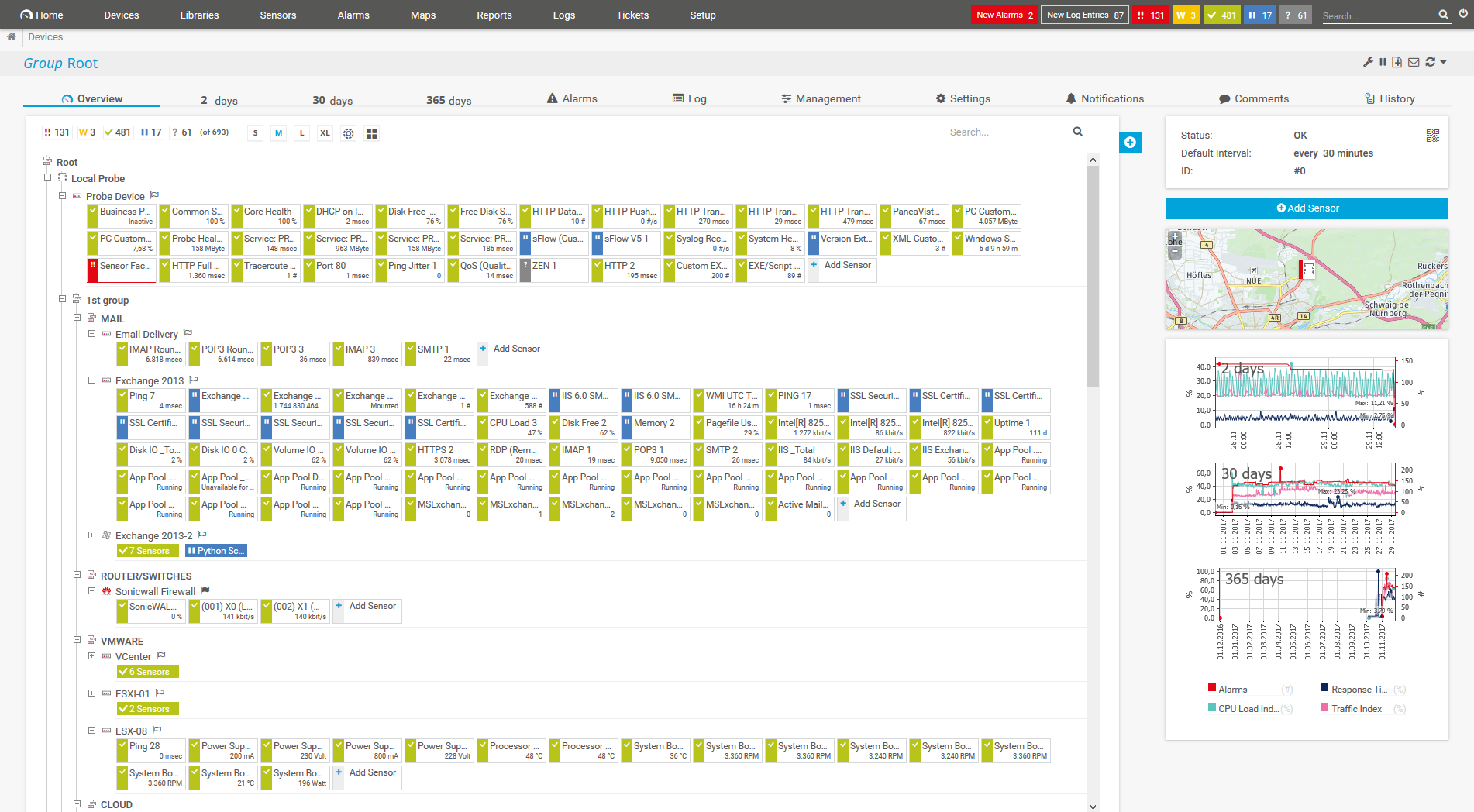

Painel PRTG personalizado para manter um olho em toda a infraestrutura de TI

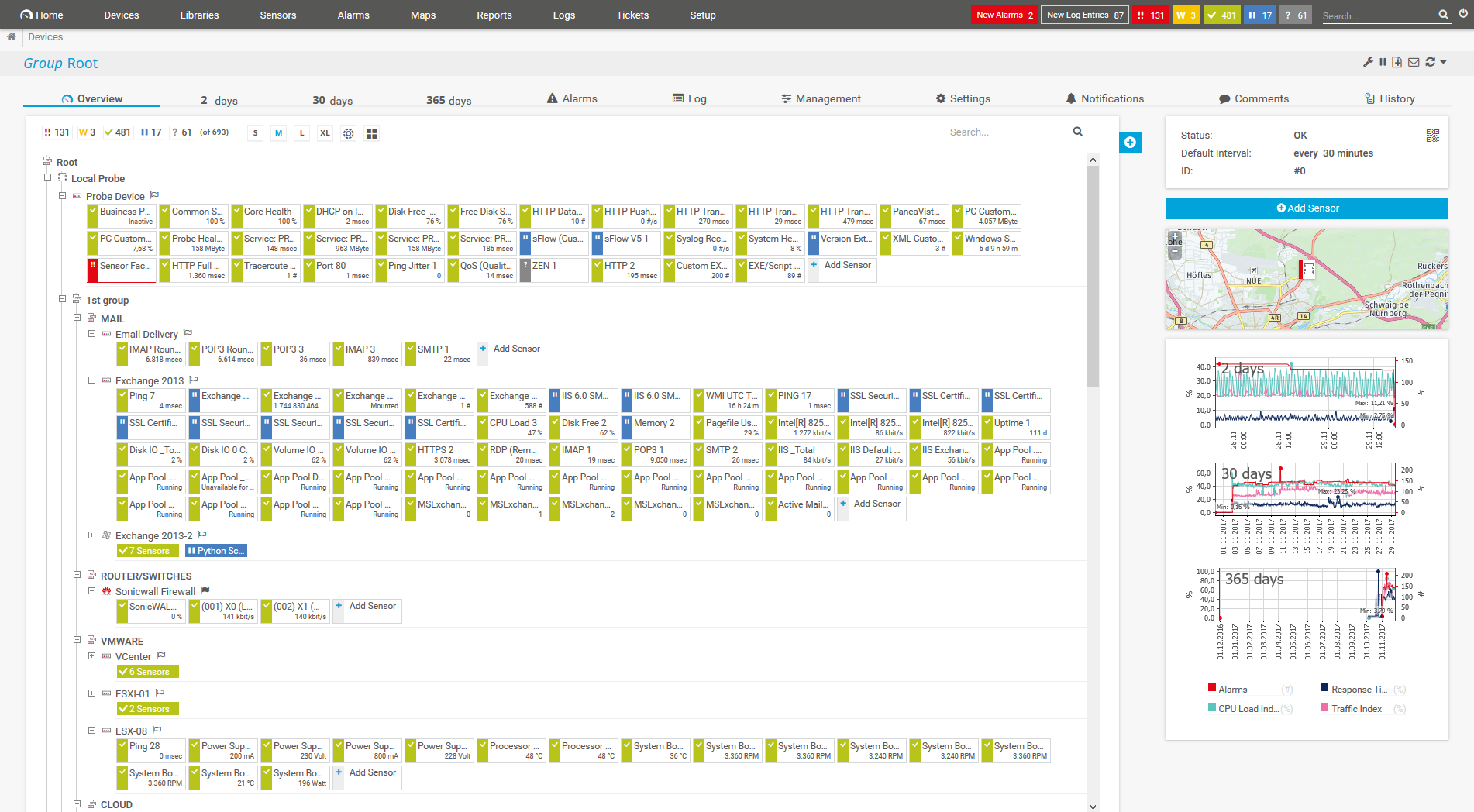

Visualização em árvore de dispositivos da configuração completa de monitoramento

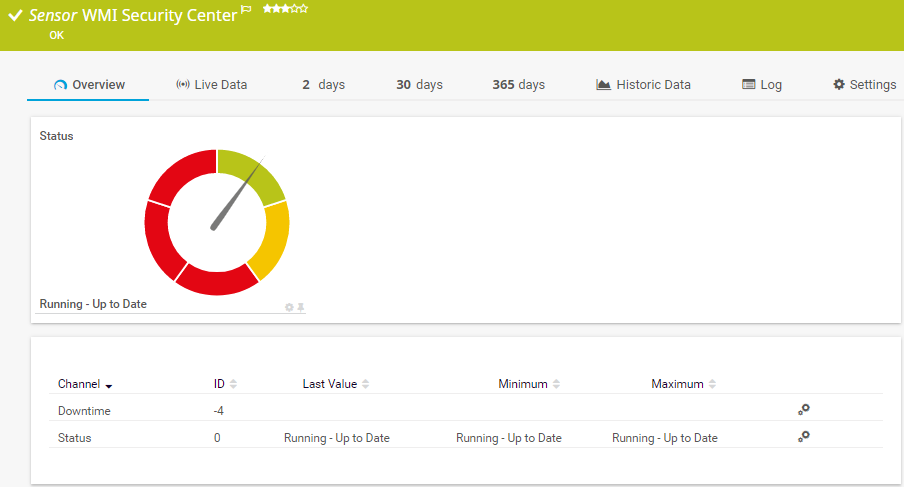

Sensor WMI Security Center pré-configurado no PRTG

Painel PRTG personalizado para manter um olho em toda a infraestrutura de TI

Visualização em árvore de dispositivos da configuração completa de monitoramento

Mantenha-se informado sobre sua rede com opções avançadas de alerta. O PRTG o notifica em tempo real assim que detecta possíveis problemas de segurança - para avaliação e correção imediatas da segurança.

Gere relatórios automatizados com o PRTG para obter informações sobre o status de segurança de sua rede e identificar áreas que precisam de atenção ou melhoria.

Fique de olho no uso da largura de banda para detectar picos de tráfego incomuns que possam sinalizar uma ameaça à segurança ou atividade de malware.

Use o PRTG para analisar padrões de tráfego e detectar tentativas de acesso não autorizado que indicam vulnerabilidades ou ataques de hackers em andamento.

Rastreie as portas abertas nos dispositivos de rede e detecte portas abertas desnecessárias que representam riscos à segurança, permitindo que você as feche e reduza a superfície de ataque.

Colete informações detalhadas de terminais de rede, switches, roteadores e servidores. Essas informações o ajudam a identificar configurações incorretas ou firmware desatualizado que podem ser explorados.

Crie sensores customizados ou use modelos no PRTG para definir verificações específicas para configurações relevantes para a segurança e garantir a conformidade com suas políticas de segurança.

Ao monitorar logs de diferentes dispositivos e aplicativos, você pode identificar eventos de segurança, como tentativas de logon com falha, atividades suspeitas e alterações de configuração.

O PRTG vem com mais de 250 tipos de sensores nativos para monitorar todo o seu ambiente local, na nuvem e na nuvem híbrida. Confira alguns exemplos abaixo!

Consulte o Manual do PRTG para obter uma lista de todos os tipos de sensores disponíveis.

Os alertas em tempo real e as notificações personalizadas facilitam a solução de problemas com acesso não autorizado, portas abertas e outras possíveis brechas de segurança.

O Paessler PRTG o alerta quando dispositivos novos ou não autorizados se conectam à rede. Isso ajuda você a tomar medidas imediatas e evitar possíveis violações de segurança.

Monitore o status de atualização de aplicativos e hardware. O PRTG destaca dispositivos com firmware desatualizado que podem conter vulnerabilidades de segurança e ajuda você a atualizá-los a tempo.

Monitore o status e a configuração de seus firewalls para garantir que estejam em funcionamento e configurados com segurança para proteger o perímetro da rede.

Os alertas personalizados e a visualização de dados facilitam o monitoramento, a identificação e a prevenção de problemas de segurança de rede.

O PRTG é configurado em questão de minutos e pode ser usado em uma ampla variedade de dispositivos móveis.

Em parceria com fornecedores de TI inovadores, a Paessler libera sinergias para criar benefícios novos e adicionais para os clientes associados.

Monitore todos os principais riscos físicos em salas e racks de TI, como fatores climáticos críticos, incêndio ou roubo.

A visibilidade dos ativos é um grande problema para muitas equipes de TI. Não ter um inventário preciso dos ativos de tecnologia é ineficiente, caro e um possível risco à segurança.

A experiente equipe de gerenciamento da Osirium tem um excelente histórico em segurança cibernética e automação, estabelecendo sua sede perto de Reading, no Reino Unido.

Os alertas em tempo real e as notificações personalizadas facilitam a solução de problemas com acesso não autorizado, portas abertas e outras possíveis brechas de segurança.

Software de monitoramento de rede – Versão 24.4.102.1351 (November 12th, 2024)

Download para Windows e versão baseada em nuvem do PRTG Hosted Monitor disponível

Inglês, alemão, espanhol, francês, português, holandês, russo, japonês e chinês simplificado

Dispositivos de rede, largura de banda, servidores, aplicativos, ambientes virtuais, sistemas remotos, IoT e muito mais

Escolha a assinatura do PRTG Network Monitor que é melhor para você

A varredura de vulnerabilidades de rede ou detecção de vulnerabilidades verifica automaticamente as redes em busca de lacunas e vulnerabilidades de segurança. A TI usa bancos de dados de vulnerabilidades conhecidas para identificar possíveis riscos e gera relatórios com recomendações para resolver esses problemas. O scanner faz o inventário dos dispositivos de rede, verifica as configurações e prioriza as vulnerabilidades com base no risco. O TI pode executar testes periódicos de vulnerabilidade e integrar-se a outras ferramentas de segurança para garantir a segurança contínua da rede.

O PRTG, como um scanner de vulnerabilidade de rede, verifica todos os dispositivos e aplicativos em sua rede em intervalos definidos e o notifica sobre os riscos potenciais que possam existir.

Boas ferramentas de varredura de vulnerabilidades de rede devem possuir uma série de recursos para identificar, analisar e gerenciar com eficácia as vulnerabilidades de segurança em uma rede. Aqui estão alguns dos principais recursos que devem ser procurados:

1. Varredura abrangente:

2. Precisão:

3. Personalização e flexibilidade:

4. Interface fácil de usar:

5. Recursos de integração:

6. Monitoramento e alertas em tempo real:

A detecção de intrusão é o monitoramento e a análise de sistemas de computador ou atividade de rede para identificar acesso não autorizado ou violações de segurança. As técnicas incluem monitoramento baseado em rede e em host, bem como métodos de detecção de assinaturas e anomalias. Um desafio na detecção de intrusão é o gerenciamento de falsos positivos, que são alarmes falsos que indicam uma ameaça potencial que não está realmente presente.

O PRTG o ajuda com a detecção de intrusão através do monitoramento do tráfego de rede e aplicativos da Web baseados em nuvem, e usando um analisador para detectar atividades incomuns suspeitas ou possíveis ataques cibernéticos em tempo real.

O gerenciamento de vulnerabilidades é o processo sistemático de identificação, avaliação e solução de problemas de vulnerabilidades de segurança em sistemas e redes. A TI envolve a varredura de vulnerabilidades, priorizando-as com base na gravidade e no impacto (como CVEs - Vulnerabilidades e Exposições Comuns) e resolvendo-as com patches ou controles de segurança.

O PRTG rastreia o status dos patches de segurança e atualizações em dispositivos e servidores de rede e identifica novos dispositivos conectados à rede.

O monitoramento do controle de acesso supervisiona e regula quem pode acessar recursos, dados ou áreas específicas em um sistema ou organização. A TI monitora continuamente a atividade do usuário, as permissões e os processos de autenticação para garantir a conformidade com as políticas de segurança e detectar tentativas de acesso não autorizado. Além disso, a segurança cibernética e a automação desempenham um papel crítico no aprimoramento desses processos de monitoramento, simplificando as ações de resposta e reduzindo o risco de erro humano.

O PRTG monitora o acesso do usuário a sistemas e recursos críticos e detecta tentativas de acesso não autorizado.

O gerenciamento de ativos é o processo de identificação, inventário e controle de todos os dispositivos que têm acesso à rede e aos recursos de uma organização. Isso inclui a manutenção de um inventário abrangente, a implementação de controles de acesso e o monitoramento da atividade do dispositivo para conformidade com as políticas de segurança.

O PRTG o ajuda com seu gerenciamento de ativos, mantendo o controle de todos os dispositivos de rede e suas configurações para garantir que apenas dispositivos autorizados estejam conectados à rede.

O monitoramento da conformidade é o processo contínuo de rastrear, avaliar e garantir a conformidade com os requisitos regulamentares, os padrões do setor, as políticas internas e as práticas recomendadas. A TI monitora sistematicamente atividades, processos e controles para verificar o alinhamento com estruturas e políticas de conformidade.

O PRTG monitora as atividades de rede para garantir a conformidade com os regulamentos e padrões do setor, como GDPR, HIPAA, PCI DSS, etc.

No PRTG, “sensores” são os elementos básicos de monitoramento. Um sensor geralmente monitora um valor medido na sua rede, por exemplo, o tráfego em uma porta de switch, a carga de CPU de um servidor ou o espaço livre em uma unidade de disco. Em média, você precisa de 5-10 sensores por dispositivo ou um sensor por porta de switch.

A Paessler realizou testes em mais de 600 departamentos de TI em todo o mundo para sintonizar seu software de monitoramento de rede mais próximo às necessidades dos administradores. O resultado da pesquisa: mais de 95% dos participantes recomendaria PRTG – ou já o fizeram.

Paessler PRTG é usado por empresas de todos os tamanhos. Os administradores adoram PRTG porque ele facilita muito o trabalho.

Largura de banda, servidores, ambientes virtuais, websites, serviços VoIP – PRTG monitora toda a sua rede.

As necessidades de monitoramento variam. Por isso deixamos você experimentar PRTG gratuitamente. Comece agora mesmo o seu período de testes.