Os alertas personalizados e a visualização de dados permitem que você identifique e evite rapidamente vazamentos de dados e outras ameaças à segurança.

A prevenção de violações de dados se baseia em várias ferramentas e estratégias: firewalls, senhas fortes, software antivírus e sistemas de detecção de intrusão são apenas alguns exemplos de conceitos para combater violações de dados por meio de ransomware, cadeia de suprimentos e outros ataques de rede ou invasões de contas, por exemplo. E, ao lado de tudo isso, há um monitoramento abrangente da infraestrutura.

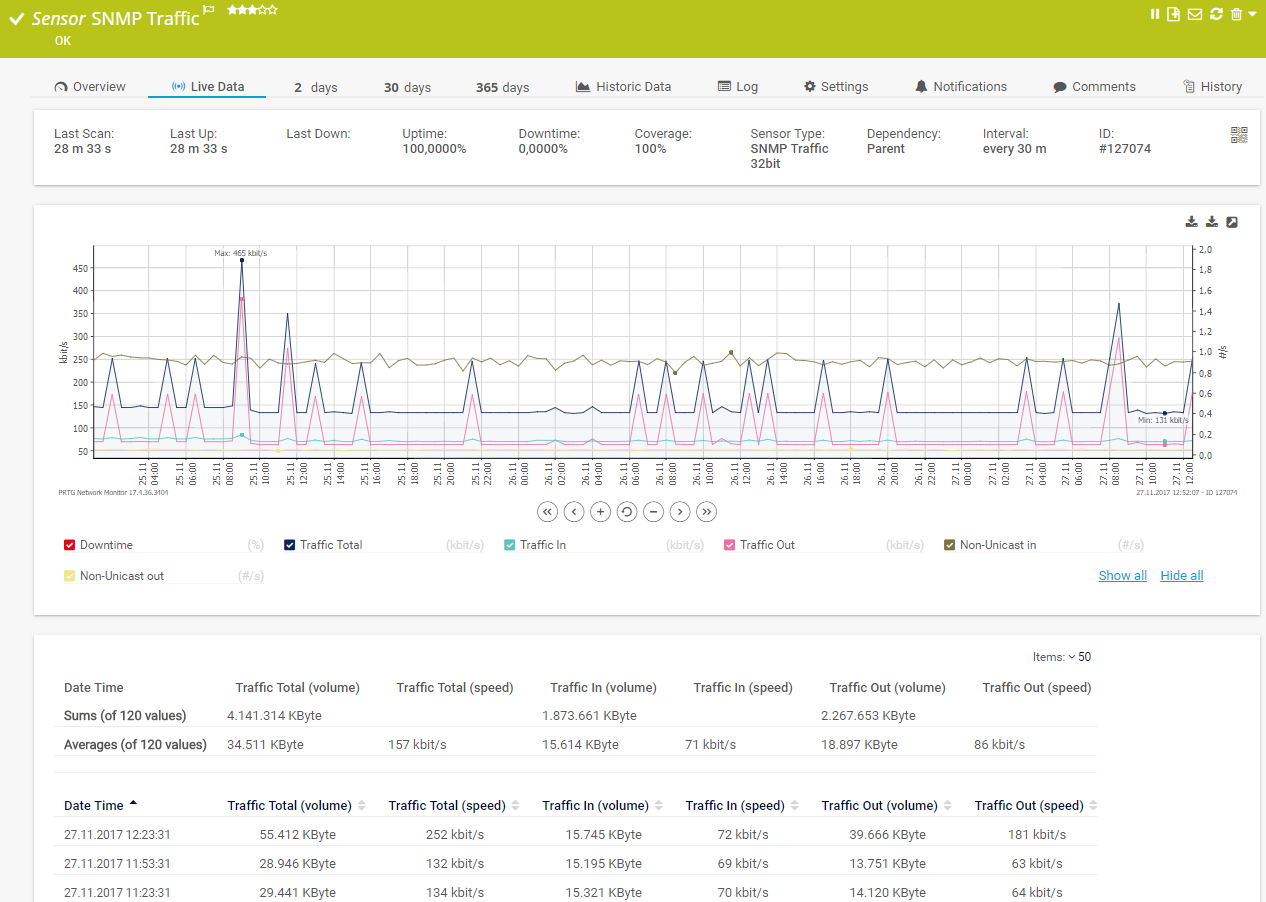

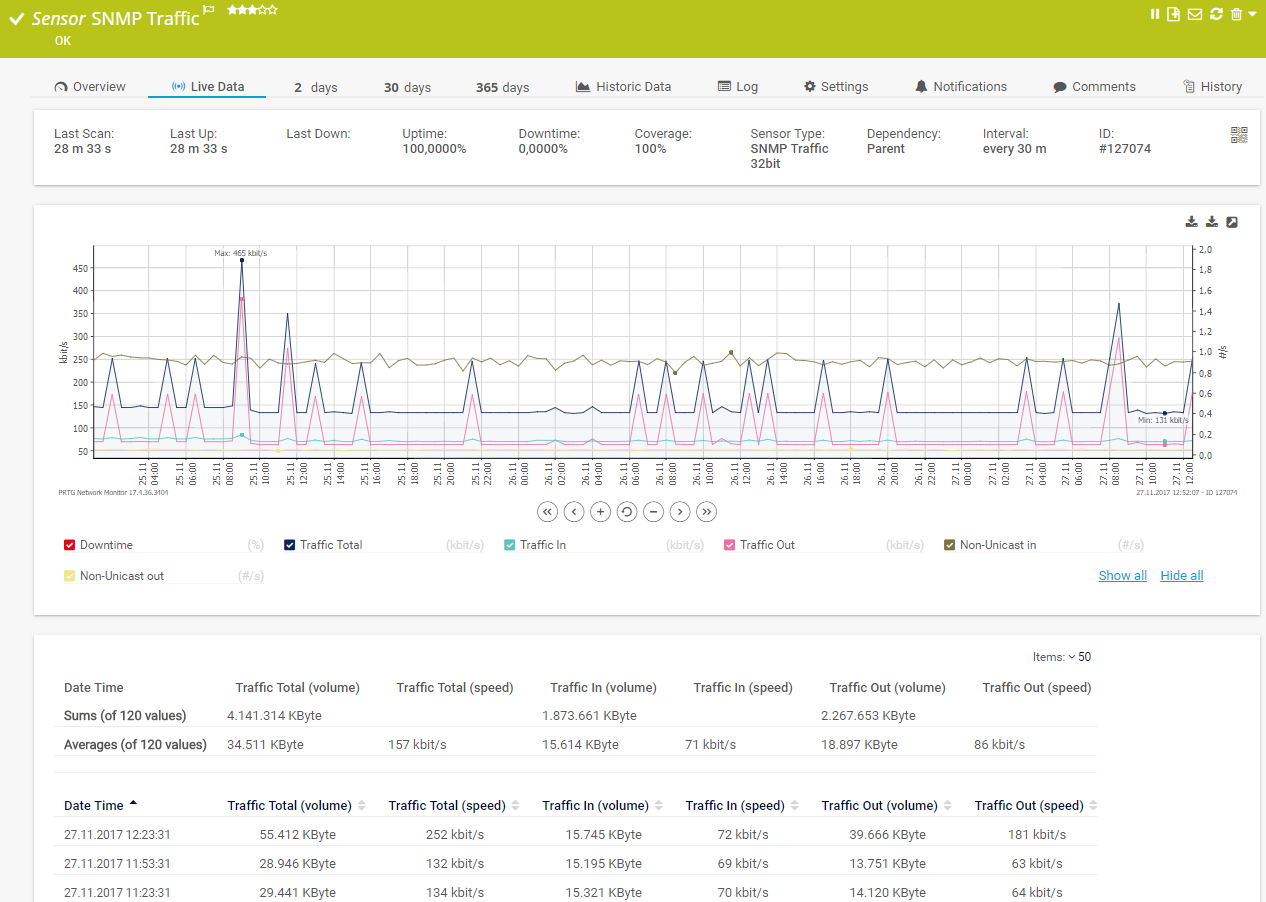

O tráfego de rede incomum, como picos repentinos ou gargalos inexplicáveis, é um bom indicador de atividade suspeita em sua rede.

O PRTG permite que você aproveite protocolos como SNMP, fluxo e outros para monitorar o uso da largura de banda em tempo real e identificar possíveis ataques cibernéticos enquanto eles estão ocorrendo.

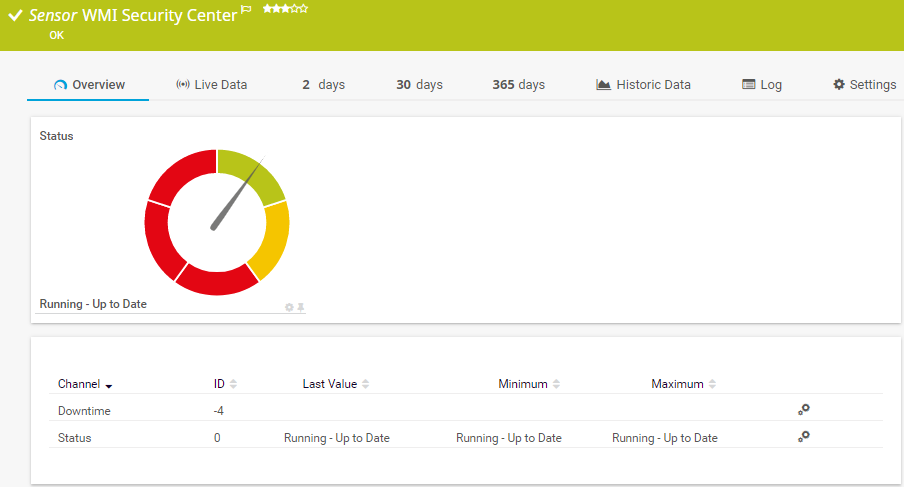

A proteção contra violação de dados é tão boa quanto as ferramentas de segurança cibernética que a fornecem. Portanto, se seus firewalls, software antivírus ou outros pontos de extremidade de segurança estiverem inativos, sua rede estará exposta.

Com o PRTG, você pode monitorar constantemente suas medidas de segurança e receber alertas instantâneos se elas não estiverem funcionando como deveriam.

Mesmo com as melhores soluções e ferramentas de segurança de rede implementadas, sempre há a chance de os hackers conseguirem entrar. Se você for vítima de um ataque e quiser investigar os danos, os dados históricos de monitoramento são fundamentais.

O PRTG armazena dados de monitoramento ao longo do tempo e lhe dá a possibilidade de rastrear eventos e atividades para melhorar sua inteligência contra ameaças.

Diagnostique problemas de rede rastreando continuamente a saúde e a segurança de sua rede. Mostre o status de seu hardware e software de segurança e outras métricas importantes em tempo real. Visualize os dados de monitoramento em gráficos e painéis claros para identificar problemas mais facilmente. Obtenha a Visão Geral de que você precisa para solucionar problemas de possíveis vulnerabilidades da rede.

Gráfico de dados de tráfego ao vivo no PRTG

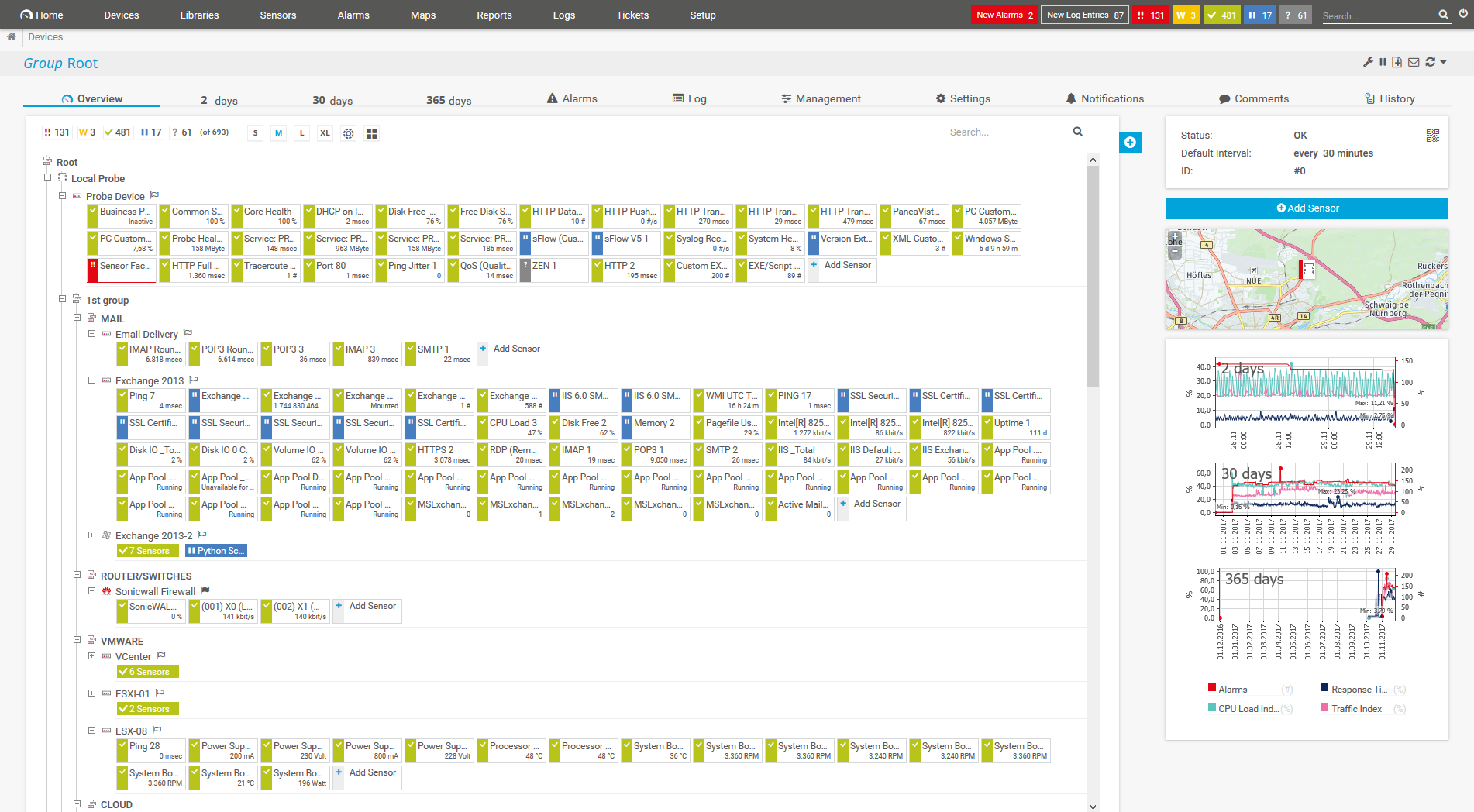

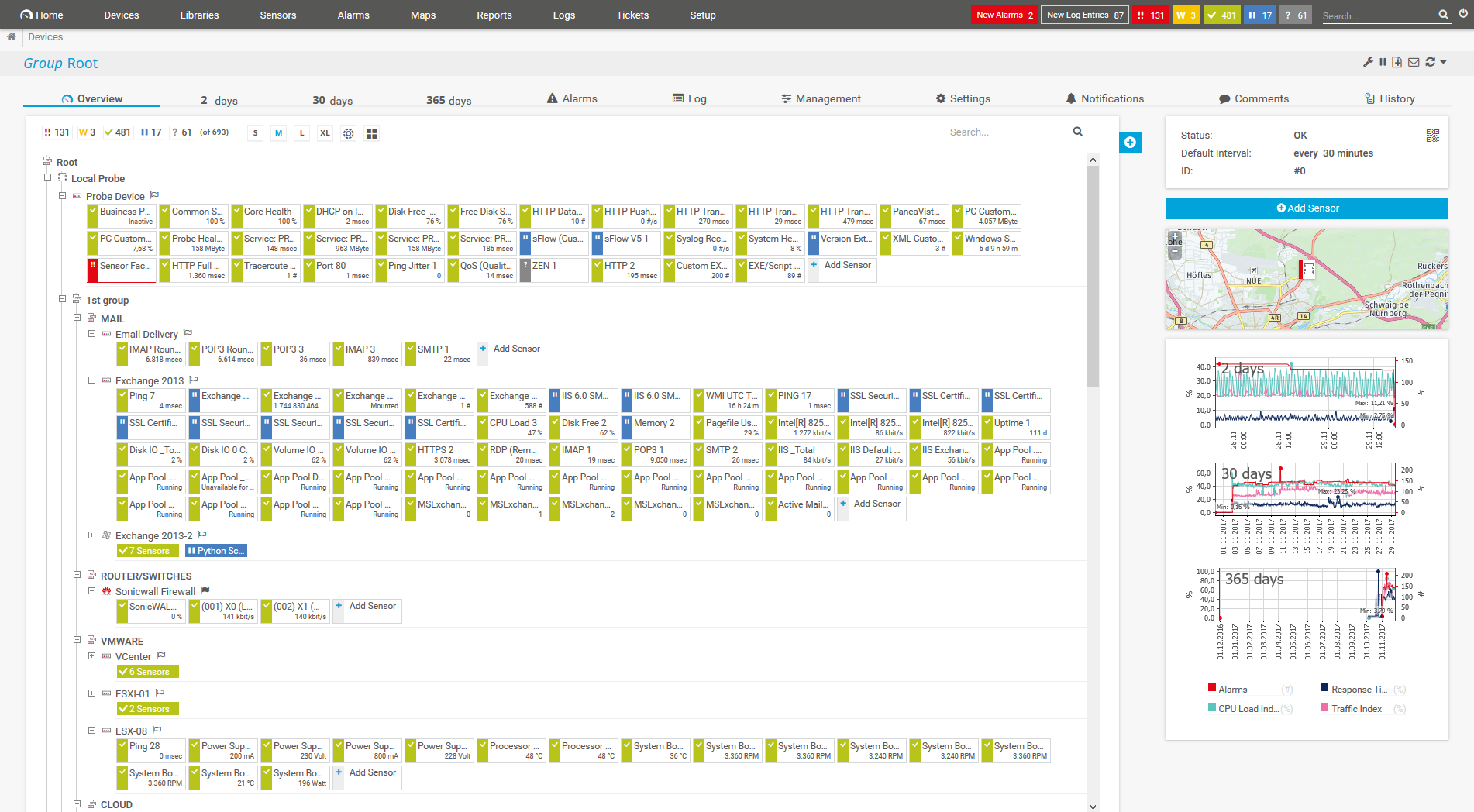

Visualização em árvore de dispositivos da configuração completa de monitoramento

Visão geral do sensor do WMI Security Center

Gráfico de dados de tráfego ao vivo no PRTG

Visualização em árvore de dispositivos da configuração completa de monitoramento

Configure o PRTG para ser acionador de alertas imediatamente com base em limites definidos individualmente quando detectar anomalias que possam indicar uma ameaça cibernética. As notificações personalizáveis significam que você pode ser alertado por notificações push, e-mail, SMS e muitas outras maneiras.

Painéis interativos e mapas de rede no PRTG permitem que você exiba informações de segurança cibernética de diferentes maneiras, para que suas equipes possam ver os dados de que precisam de forma rápida e fácil. Veja o quadro geral ou aprofunde-se em dispositivos ou sistemas individuais - você decide.

Prevenir violações de dados é mais do que apenas detectar atividades suspeitas. Isso significa compreender verdadeiramente sua rede e tudo o que há nela. Somente dessa forma você pode saber onde estão as possíveis vulnerabilidades. O PRTG lhe dá uma visão geral de tudo com um monitoramento de rede abrangente.

O PRTG vem com mais de 250 tipos de sensores nativos para monitorar todo o seu ambiente local, na nuvem e na nuvem híbrida. Confira alguns exemplos abaixo!

Consulte o Manual do PRTG para obter uma lista de todos os tipos de sensores disponíveis.

Os alertas personalizados e a visualização de dados permitem que você identifique e evite rapidamente ameaças à segurança, como vazamentos de dados.

O PRTG é configurado em questão de minutos e pode ser usado em uma ampla variedade de dispositivos móveis.

Em parceria com fornecedores de TI inovadores, a Paessler libera sinergias para criar benefícios novos e adicionais para os clientes associados.

A Axis oferece um dos portfólios de produtos mais completos e confiáveis, uma rede profissional expandida e um suporte de integração abrangente para software de gerenciamento de vídeo.

A experiente equipe de gerenciamento da Osirium tem um excelente histórico em segurança cibernética e automação, estabelecendo sua sede perto de Reading, no Reino Unido.

A Rhebo e o PRTG oferecem uma solução de monitoramento abrangente para ambientes de TI e OT: desde o monitoramento de condições até a detecção de anomalias e ameaças.

As notificações em tempo real significam uma solução de problemas mais rápida para que você possa agir antes que ocorram problemas mais sérios.

Software de monitoramento de rede – Versão 25.1.104.1946 (March 18th, 2025)

Download para Windows e versão baseada em nuvem do PRTG Hosted Monitor disponível

Inglês, alemão, espanhol, francês, português, holandês, russo, japonês e chinês simplificado

Dispositivos de rede, largura de banda, servidores, aplicativos, ambientes virtuais, sistemas remotos, IoT e muito mais

Escolha a assinatura do PRTG Network Monitor que é melhor para você

Uma violação de dados é um incidente de segurança em que criminosos cibernéticos e hackers obtêm acesso a dados confidenciais ou sensíveis, como detalhes de cartão de crédito, detalhes de identidade pessoal e outros. As violações de dados podem ser causadas por ataques cibernéticos ou malware, por exemplo. Os dados comprometidos podem então ser usados indevidamente para atividades fraudulentas, roubo de identidade ou vendidos na dark web, podendo causar danos a indivíduos e organizações.

As violações de dados podem ser evitadas com a implementação de uma estratégia abrangente de segurança cibernética que inclua várias camadas de proteção. Isso inclui criptografia forte para dados confidenciais, atualizações regulares de software, gerenciamento de patches, controle rigoroso da segurança dos dados, treinamento de funcionários sobre práticas recomendadas de segurança cibernética e auditorias regulares de segurança e testes de penetração.

Além disso, soluções de software, como sistemas de detecção de intrusão e soluções de monitoramento de infraestrutura, podem ser implementadas para detectar possíveis sinais de intrusão.

Embora o PRTG não possa ser usado como um substituto para um sistema de detecção de intrusão, ele vem com muitas funções que ajudam a proteger contra ataques cibernéticos:

No PRTG, “sensores” são os elementos básicos de monitoramento. Um sensor geralmente monitora um valor medido na sua rede, por exemplo, o tráfego em uma porta de switch, a carga de CPU de um servidor ou o espaço livre em uma unidade de disco. Em média, você precisa de 5-10 sensores por dispositivo ou um sensor por porta de switch.

A Paessler realizou testes em mais de 600 departamentos de TI em todo o mundo para sintonizar seu software de monitoramento de rede mais próximo às necessidades dos administradores. O resultado da pesquisa: mais de 95% dos participantes recomendaria PRTG – ou já o fizeram.

Paessler PRTG é usado por empresas de todos os tamanhos. Os administradores adoram PRTG porque ele facilita muito o trabalho.

Largura de banda, servidores, ambientes virtuais, websites, serviços VoIP – PRTG monitora toda a sua rede.

As necessidades de monitoramento variam. Por isso deixamos você experimentar PRTG gratuitamente. Comece agora mesmo o seu período de testes.